在工业4.0与智能制造快速发展的今天,作为工业自动化核心的监控与数据采集系统(SCADA)及机电控制系统,已成为国家关键信息基础设施的神经中枢。其面临的网络攻击风险日益严峻,从勒索软件到高级持续性威胁(APT),攻击手段层出不穷。因此,构建一套系统化、纵深化的“心性防御”策略——即从核心本质出发,兼具技术硬实力与管理软实力的综合性防护体系,对于保障工业生产的连续性与安全性至关重要。

一、 防御核心:纵深防御体系的构建

心性防御的基石在于建立一个多层次的纵深防御体系,而非依赖单一技术。

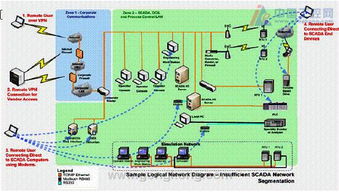

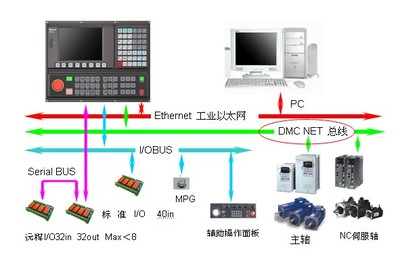

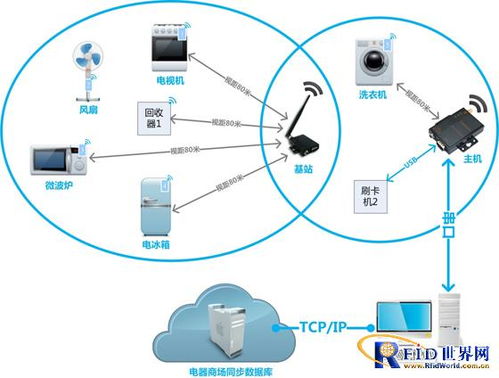

- 网络隔离与分区:遵循IEC 62443/ISA-99标准,对工业网络进行严格的逻辑与物理分区。将SCADA系统、工程师站、操作员站等关键资产置于独立的控制网段,通过部署工业防火墙、单向网闸等设备,与控制层、企业管理层及互联网实现安全隔离,有效遏制威胁横向移动。

- 边界安全强化:在所有网络边界部署具备工业协议深度包检测(DPI)能力的下一代防火墙,精准识别和过滤Modbus TCP、OPC UA、Profinet等工业协议中的异常指令与恶意流量,阻断未经授权的访问。

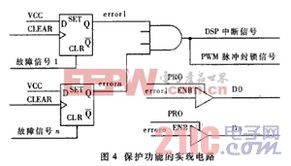

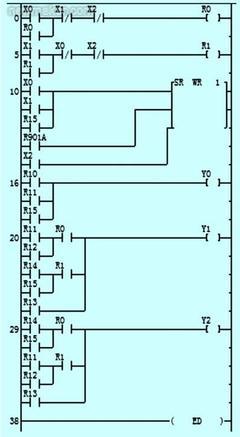

- 终端安全加固:对HMI(人机界面)、工程师站、PLC(可编程逻辑控制器)等终端进行安全加固。包括:禁用不必要的端口与服务、实施最小权限原则、定期安装经过严格测试的补丁、部署轻量级且兼容性强的终端防护软件。

二、 技术赋能:主动监测与智能响应

被动防御已不足以应对高级威胁,主动监测与响应能力是心性防御的“智慧眼”和“快速手”。

- 工业流量异常监测:部署工业入侵检测系统(IDS)或网络监测传感器,建立正常的工控通信流量基线,实时监测协议违规、异常指令(如非授权编程指令)、通信频率突变等行为,实现威胁的早期预警。

- 资产清点与漏洞管理:持续、自动地发现和清点网络中的所有工控设备、软件及其配置,形成动态资产清单。结合工控漏洞库(如CVE、ICS-CERT),定期进行风险评估和漏洞扫描,对高风险漏洞制定优先级修补或缓解方案。

- 安全信息与事件管理:建立工控安全运营中心,通过SIEM平台汇聚防火墙、IDS、设备日志等多源数据,利用关联分析规则和机器学习技术,从海量日志中提炼出真正的安全事件,并实现自动化或半自动化的应急响应。

三、 管理筑基:制度、人员与流程

技术手段需与健全的管理体系相结合,方能形成持久防御力。

- 安全策略与制度:制定并严格执行覆盖物理安全、网络安全、数据安全、供应链安全的全面管理制度。明确安全责任,建立从采购、开发、部署到运维、废弃的全生命周期安全管理流程。

- 人员培训与意识:定期对运维人员、工程师和管理层进行安全意识与专业技能培训。使其了解常见的工控攻击手法(如网络钓鱼、U盘摆渡攻击)、安全操作规程以及应急响应流程,将安全内化为行为习惯。

- 变更管理与审计:对系统配置、控制逻辑、网络拓扑的任何变更实施严格的审批、测试与记录流程。定期进行安全审计和渗透测试(需在隔离测试环境中谨慎进行),检验防御措施的有效性,并持续改进。

四、 韧性设计:为最坏情况做准备

心性防御的终极目标是确保系统在遭受攻击时仍能维持核心功能或快速恢复,即系统韧性。

- 备份与恢复:定期对PLC程序、SCADA组态、历史数据库等进行离线备份,并验证其可恢复性。制定详尽的灾难恢复计划,明确恢复步骤、责任人及时间目标。

- 冗余与容错:对关键控制器、网络链路、服务器采用硬件冗余配置,确保单一节点故障不影响整体系统运行。设计控制系统时考虑容错逻辑,在部分组件异常时能降级运行或安全停机。

- 持续改进:安全防御是一个动态过程。应定期回顾安全事件、审计结果和威胁情报,更新风险评价,调整防御策略,形成一个“规划-实施-检查-改进”的持续循环。

###

保护SCADA与机电控制系统,非一日之功,亦非一技之能。它要求我们从系统工程的视角出发,融合技术防护、管理规范和人员意识,构建一种深植于系统建设与运营全过程的“心性防御”文化。唯有如此,才能在数字化浪潮中,牢牢守护工业生产的生命线,抵御不断演进的网络威胁,确保关键基础设施的稳定、安全与可靠运行。